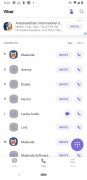

App para chatear, enviar mensajes de texto, voz y vídeo y hacer videollamadas

El rey de la mensajería instantánea y chat en el móvil es sin duda WhatsApp. La aplicación propiedad de Facebook es práctica y fácil de utilizar y se ha conseguido hacer con más de mil millones de usuarios activos: toda una barbaridad. No obstante esto no significa que sea la mejor, simplemente significa que es la más descargada y utilizada. Y por oferta de apps para chatear no será: Telegram, LINE, Facebook Messenger, Skype… y también Viber Messenger APK. Es esta precisamente una de las apps más interesantes y completas que podemos encontrar para enviar mensajes, y no sólo de texto: cuenta con funciones específicas para trabajar con protocolo VoIP. Es decir, si buscas una alternativa para enviar mensajes y llamadas de voz así como videollamadas y videomensajes no dudes en descargar Viber Messenger gratis.

Cuenta con versiones para Android, iPhone, Windows y Mac

Los desarrolladores del resto de aplicaciones se han puesto ya las pilas para desarrollar sus clientes de escritorio que puedan ser utilizados desde un PC (aunque sea a través del navegador), pero hace tiempo que Viber Messenger APK ofrece esta posibilidad. Esto hizo que sin llegar a la cuota de uso de Skype (respaldada por Microsoft, así es más fácil), consiguiese una buena base de usuarios que valoraban precisamente sus características para utilizar la app para videoconferencia.

Una de las mejores aplicaciones para chatear y enviar mensajes de voz y vídeo.

Las siguientes funciones están disponibles tras descargar Viber Messenger gratis:

- Crea grupos de chat de hasta 250 personas a la vez. Habla con todos y valora con likes los mensajes de los demás usuarios.

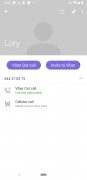

- Realiza llamadas de larga distancia con alta calidad de sonido totalmente gratis entre usuarios.

- Elige entre llamadas de voz o establece videoconferencias a través de la cámara del dispositivo.

- Envía mensajes de voz o de vídeo cortos e instantáneos de hasta 30 segundos de duración.

- Comunicación segura mediante cifrado.

- Contactos verificables.

- Stickers y emojis para expresarte mejor en tus mensajes.

- Control de daños: borra un mensaje de texto o mensaje de voz incluso después de haberlo enviado. Eso sí, si lo han leído o han hecho captura de pantalla no solucionarás nada.

- Función para ocultar chats y que sólo sean accesibles mediante PIN.

- Funciones adicionales como juegos, seguimiento de cuentas públicas y diferentes opciones para compartir fotos y contactos.

Más que una alternativa a WhatsApp, se trata de una alternativa a Skype gracias a sus funciones VoIP mucho más desarrolladas que la mayoría de apps que cuentan con funciones de videoconferencia y de llamadas telefónicas.

Novedades de la última versión

- Mejoras generales sin especificar.

Requisitos e información adicional:

- Requisitos mínimos del sistema operativo: Android 5.0.

- Ofrece compras integradas.

Elies Guzmán

Elies Guzmán

Licenciado en Historia y, más tarde, en Documentación, cuento con más de una década de experiencia probando y escribiendo sobre apps: reviews, guías, artículos, noticias, trucos… han sido innumerables, sobre todo en Android, sistema operativo...

Trucos para Viber Messenger