Analiza la fisonomía de una persona a partir de su retrato robot

En la Europa del siglo XIX se aseguraba que un delincuente podía delatarse por su fisonomía. Sin llegar a tales extremos, lo cierto es que el estudio de la fisonomía y su relación con la personalidad siempre le ha interesado al ser humano, y si en realidad es imposible inferir la personalidad y el carácter de una persona a partir de la forma de su rostro, al menos sí que podemos conseguir pistas sobre cómo los demás pueden llegar a ver a esa persona.

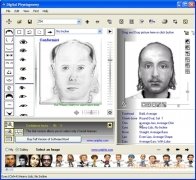

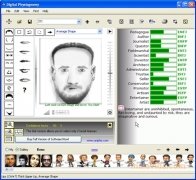

Digital Physiognomy es una herramienta basada en los estudios más recientes de fisonomía, que elabora informes y estudios de personalidad a partir de los rasgos físicos del rostro de una persona confeccionado por nosotros mismos.

Descubre qué oculta la cara de cada persona

El programa divide el rostro en varias partes y nos ofrece todas las variables posibles para cada una de ellas, de manera que indicando los parámetros podemos crear un asombroso retrato robot idéntico a los que elabora la policía, en un proceso que se simplifica si subimos una foto y la tomamos como modelo.

Existen muchas profesiones y ámbitos laborales en los que la primera impresión es la que cuenta, y esto tiene mucho que ver con la fisonomía. ¿Qué actor puede interpretar mejor un papel determinado? ¿Qué candidato desempeña mejor un puesto comercial? ¿Cuál es la primera impresión que suelo dar? Estas son preguntas que una aplicación como Digital Physiognomy, sin sentar cátedra, puede ayudarte a responder.

Héctor Hernández

Héctor Hernández

Periodista especializado en tecnología con más de 12 años de experiencia en el mundo del software y las apps, he tenido ocasión de trastear con toda clase de aparatos y sistemas operativos a lo largo de estos años. He realizado desde análisis...