La última versión del sistema operativo de Microsoft

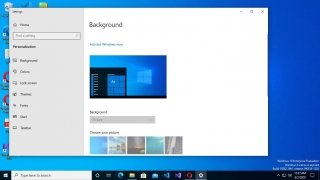

Tras el pequeño fracaso de Windows 8, Microsoft vuelve a la carga con un nuevo sistema operativo que promete ser el mejor que jamás han lanzado. Hablamos de Windows 10 para PC, una plataforma concebida para ejecutarse en todo tipo de dispositivos, desde PCs a videoconsolas, pasando por smartphones y tablets. Y ahora descargar Windows 10 es más fácil que nunca.

Parece ser que en Redmond han aprendido de sus errores del pasado, reuniendo en el mismo sistema lo mejor de Windows 7 y lo poco salvable de Windows 8. De esta manera, con una interfaz mucho más moderna, trae de vuelta el Menú de Inicio, y mantiene los ya clásicos Tiles y la compatibilidad con pantallas táctiles. Como novedades más importantes nos introduce a Cortana para el escritorio y nos presenta un navegador web alternativo como Microsoft Edge.

Características principales

- Nuevo Menú de Inicio que vuelve tras el fiasco de Windows 8.

- Asistente personal Cortana integrado en el escritorio para realizar búsquedas y programar recordatorios.

- Vista de tareas accesible mediante el atajo de teclado Alt+Tab para cambiar fácilmente de aplicación entre todas las que se están ejecutando.

- Barra de Tareas renovada que subraya sutilmente aquellas aplicaciones con instancias ejecutándose.

- Nuevo Centro de Actividades con notificaciones de todas tus apps.

- Se renueva el Explorador de Archivos de Windows con un acceso rápido a todas las ubicaciones y carpetas que visitas frecuentemente.

- Microsoft Edge como navegador web por defecto que convive con Internet Explorer 11.

- Múltiples escritorios virtuales accesibles mediante el atajo de teclado Windows+Control+Flecha Izquierda o Derecha.

- Acceso directo a la tienda Windows Store y sus apps universales para PC, móvil y Xbox.

- Función Continuum que te permite alternar entre modo tableta para pantallas táctiles y el modo tradicional optimizado para ratón y teclado.

- DirectX 12 para mejorar el renderizado de gráficos vectoriales 2D y 3D.

Windows 7 vs Windows 10. ¿Cuál es mejor?

No vamos a entrar en el debate sobre qué sistema operativo es mejor. Cada uno tiene sus cosas buenas y sus cosas malas, pero lo cierto es que Windows 7 ya se está haciendo viejo, así que siempre es recomendable dejar atrás la versión más antigua y actualizar a la nueva edición de Windows. ¿Por qué? Pues básicamente por temas de soporte y actualizaciones de seguridad que en un futuro no demasiado lejano dejarán de existir para Windows 7. Además, es la única manera de poder disfrutar de las novedades que te hemos contado anteriormente, como el asistente personal Cortana en el escritorio o el nuevo navegador Microsoft Edge.

¿Dónde descargar Windows 10 Anniversary Update?

A estas alturas ya llegas tarde para actualizar tu sistema operativo a Windows 10. Tenías hasta el pasado 29 de julio de 2016 para hacerlo de manera gratuita. Para ello simplemente había que pinchar en la molesta ventana emergente que saltaba cada dos por tres desde la bandeja del sistema ofreciéndonos Obtener Windows 10. Anteriormente tenías que asegurar que tu Windows 7 u 8.1 estaba totalmente actualizado y preparado para el proceso que podía llegar a tardar entre 30 y 90 minutos según el ordenador.

Ahora que ha pasado la fecha límite, deberás recurrir a la descarga de la ISO de Windows 10 para PC de este sistema operativo que podrás encontrar tanto en la web oficial de Microsoft como en esta página, y que tendrás que grabar en un DVD (pesa más de 7 gigas) o USB para proceder a su instalación. Eso sí, ya no es gratis así que tendrás que pagar por hacerte con una clave de producto válida y legal.

Novedades de la última versión

- Nueva compatibilidad con los estándares WPA3 H2E para mejorar la seguridad Wi-Fi.

- Novedades para Windows Hello for Business.

Requisitos e información adicional:

- Se trata de una versión de evaluación.

- Algunas características y funcionalidades del producto pueden requerir hardware o software adicional.

- La descarga incluye un archivo ISO que contiene la versión de 32 y 64 bits, que se ha de grabar en un DVD o USB para poder realizar la instalación del sistema.

Antony Peel

Antony Peel

Ingeniero Superior de Telecomunicaciones de formación, el azar me llevó al sector de la traducción donde, tras unos años, descubrí otra vertiente del mundo de la tecnología mientras traducía lo que otros escribían sobre aplicaciones móviles y...

Trucos para Windows 10