Todos nosotros usamos el USB en algún momento del día. De hecho, vivimos pegados al USB. Para cargar el teléfono, para pasar archivos del ordenador al teléfono... lo usamos para todo. Al igual que los dispositivos que conecta, el USB va evolucionando, y actualmente, un nuevo estándar está quitándole mercado al USB 2.0 que usamos a diario: el USB Type-C o USB-C. Seguro que ya habrás oído hablar de él, ¿pero qué es exactamente? Esta nueva "forma de conexión" promete más velocidad, más eficiencia y universalidad, pero para poder sacarle todo el provecho, vamos a conocerlo un poco mejor en este pequeño análisis.

¿Qué es USB-C? ¿Qué protocolos soporta?

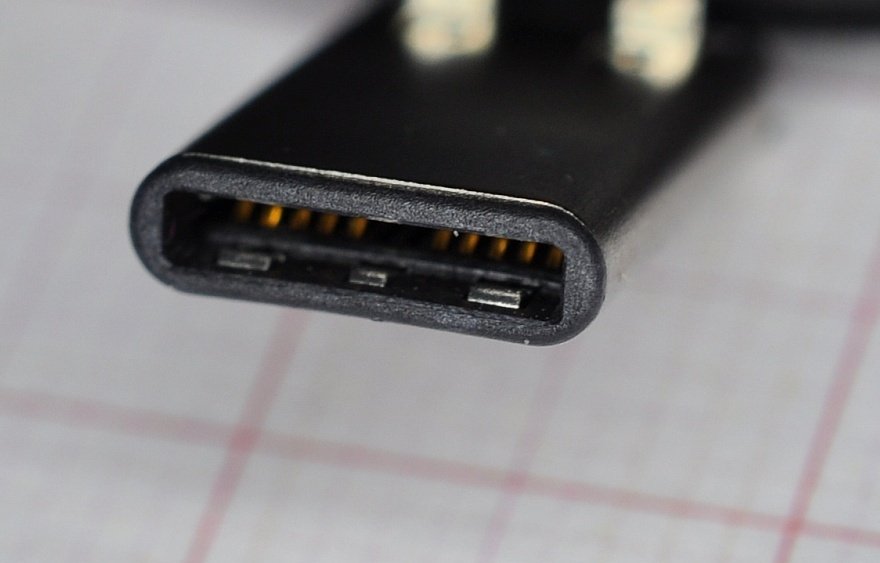

Este estándar de USB es una de las ramas del USB 3.1, y el objetivo básico de este nuevo dispositivo es adaptarse a los -cada vez más finos- dispositivos electrónicos. Vaya por delante que el USB Type-C -USB Tipo C a partir de ahora- hace referencia a la forma del conector, que es como la imagen que podéis ver de portada de este artículo.

Esto no quiere decir que un conector tipo C añada más velocidad de transferencia de datos, ya que el cable puede ser sin ningún problema un cable de USB 2.0. El objetivo de este nuevo estándar es la reversibilidad, es decir, que se pueda conectar de cualquier forma (el ejemplo más claro lo tenemos en el adaptador Lightning de Apple, introducido en el iPhone 5).

En conclusión: el USB Tipo C es un nuevo adaptador que busca 1) ser más fino y 2) que se pueda enchufar independientemente de la posición en la que lo coloques.

Así es un USB Type-C / WikiMedia Commons

Así es un USB Type-C / WikiMedia Commons

Respecto a los protocolos que soporta, nos encontramos con los protocolos de siempre y más usados, como son HDMI, DisplayPort, VGA, PCIe, Ethernet... pero también algunos nuevos, como son el BOT (Bulk Only Transport) y el UASP (USB Attached SCSI Protocol), que están diseñados para sacar el provecho a todas las ventajas que USB Tipo C nos ofrece (velocidad y eficiencia energética)

USB 3.1 y USB Tipo C no son lo mismo

Efectivamente, no es lo mismo el USB 3.1 que el USB Type-C. Como ya os comentábamos antes, el USB Tipo C hace referencia solo al tipo de conector. El USB 3.1, por su parte, hace referencia a la nueva tecnología de USB, que mejora la velocidad y la gestión energética de la conexión USB.

Otra cosa a tener en cuenta es que hay dos tipos de USB 3.1: el de primera generación y el de segunda generación. La diferencia más notable es la velocidad de transferencia. El de primera generación tiene una velocidad de 5 GBps, mientras que la del de segunda generación es de 10 GBps.

Por tanto:

- USB Type-C: diseño del conector.

- USB 3.1: innovación tecnológica.

Características de USB-C

Por tanto, ¿qué ventajas nos ofrece el USB Tipo C, si solo es reversible? Pues que unido a un cable USB 3.1, sí que cambia la velocidad. Este nuevo tipo de USB nos ofrece una velocidad de transferencia de archivos de 10 GBps en los dos sentidos. Para hacernos una idea, el USB 2.0 que usamos habitualmente soporta un máximo de 480 MBps.

- USB 3.1: 10240 MBps

- USB 2.0: 480 MBPs

Como véis, la velocidad de transferencia es realmente palpable y se nota muchísimo, tal y como veis en el vídeo de abajo.

Si hablamos de características, también tenemos que mencionar el soporte para monitores 4K y 5K. Según anunció VESA (Video Electronics Standards Association), un modo alterno DisplayPort permitirá activar el estándar del USB Tipo C en los monitores, y gracias a su velocidad de transferencia, se podría ofrecer una conexión a un monitor 4K a 60 Hz, e incluso a uno 5K -si es que hay alguien que tiene uno de esos-.

También merece especial mención la eficiencia energética de este nuevo estándar USB. Este nuevo tipo de cable será capaz de proporcionar hasta 100 vatios de potencia eléctrica, lo que viene a ser una corriente de 5 amperios y 20 voltios.

Cargar el móvil, la tablet o el portátil con el conector

Como mencionábamos antes, una de las inclusiones del USB Tipo C es que tiene mejor eficiencia energética y que, además, es bidireccional. Esto significa que la potencia eléctrica se mueve en ambas direcciones, e incluso se puede alternar gracias al sistema inteligente que estos USB llevan activados.

Una potencia de 100 vatios, con una corriente de 20 voltios permitirá no solo cargar un dispositivo sino varios. Para que nos hagamos una idea, gracias a la potencia proporcionada por un USB 3.1, podríamos cargar -a la vez- 12 iPad Pro, o 12 iPhone 6s Plus. Obviamente habría que tener en cuenta el conector de nuestro ordenador y el adaptador usado, pero en condiciones ideales, el rendimiento que nos ofrece sería muy bueno.

Uno de los terminales que incluyeron este adaptador fue el OnePlus, y ahí arriba podéis ver un vídeo de su fundador cargando un MacBook con dicho terminal.

Dispositivos compatibles con USB Type-C

Aquí viene el problema de siempre. Pasó con el 3D, pasó con el 4K y pasó con los coches eléctricos: si nadie se lanza a implementar esta tecnología en sus dispositivos, la tecnología pasará al olvido. A día de hoy, no son muchos los dispositivos que cuentan con esta tecnología, pero sí hay algunos dignos de mención.

En el territorio de los smartphones, el Meizu Mi4C, Meizu Pro 5, OnePlus 2, Nexus 6P... son ejemplos de algunos terminales que han adoptado esta tecnología. Eso sí, si tenemos solo el terminal no haremos nada, ya que necesitaremos un ordenador o un adaptador con conector USB 3.1. Si no lo tenemos, poco podemos hacer. Por ejemplo, como vemos en el vídeo de antes, un OnePlus 2 puede cargar un MacBook porque ambos tienen ese conector, pero de otra forma no funcionaría.

El Google Nexus 6P es un ejemplo de cómo se puede implementar esta tecnología en un smartphone / TechStage editada con licencia CC BY-ND 2.0

El Google Nexus 6P es un ejemplo de cómo se puede implementar esta tecnología en un smartphone / TechStage editada con licencia CC BY-ND 2.0

Son pocos los dispositivos que ya tienen esta conexión, pero si todos la adoptasen, las ventajas serían cuantiosas, porque nos olvidaríamos de tener conectores distintos para cada dispositivo. Podríamos cargar el tablet, el teléfono, el portátil y los auriculares BlueTooth con un mismo cable, y eso nos ahorraría tener 80 cables distintos en casa.