¿Te han robado el móvil? Sin duda, esta es una situación muy desagradable. En esta guía vamos a darte los mejores consejos para cuando alguien te roba el móvil. ¿Cuáles son los pasos recomendados si te enfrentas a este problema? ¿Cómo actuar? Descúbrelo con nosotros en los siguientes apartados.

Adicionalmente, te vamos a explicar las recomendaciones que debes seguir si quieres evitar que esta situación se repita y que funcionalidades de tu móvil te ayudarán en caso de que el dispositivo sea sustraído. Ten en cuenta que todo lo expuesto también es útil si has perdido el móvil. ¡Comenzamos!

Cómo evitar que te roben el móvil

Antes de entrar en materia, es bueno repasar algunos de los consejos útiles para que no te roben el móvil. Si ya te ha pasado, atender a estas recomendaciones te ayudará a que esta situación no se repita.

Estas son algunas sugerencias para que no te roben el móvil:

- Evita dejarlo encima de la mesa de un restaurante. Se trata de una costumbre que muchos tienen. Al hacerlo, es más fácil consultar las llamadas y mensajes durante la comida. Sin embargo, dependiendo de cómo está distribuido el comedor del establecimiento, hay muchas probabilidades de que alguien malintencionado cumpla con su objetivo de robarte el móvil.

- No te lo olvides en el coche. Algunos ladrones estarán dispuestos a romper una luna de tu vehículo si dejar el dispositivo a la vista. Y eso es un doble problema.

- Evita utilizar el móvil mientras caminas. Esta acción tan cotidiana impide controlar lo que pasa alrededor. Además de sufrir posibles accidentes, cualquiera puede “tirar” del teléfono y salir corriendo.

- Emplea carcasas con cuerdas. Existen algunas fundas que se pueden atar a alguna parte del cuerpo o que incluyen asideros para sujetar con firmeza el dispositivo. Comprar una es una buena idea si quieres evitar robos.

- Sé prudente. Hay zonas en las que es mejor no sacar el teléfono. Por ejemplo, en calles muy oscuras y con poca gente o en lugares peligrosos.

- No coloques el teléfono en el bolsillo trasero. Otra práctica que algunos han adquirido y que facilita mucho las cosas a los ladrones.

- Revisa que has cogido tu dispositivo al marchar de alguna parte. Tener la costumbre de comprobar si lo llevas todo antes de irte de un sitio te ahorra más de un susto.

En términos generales, frustrar un robo es posible si te mantienes alerta y cuidas bien del terminal. Lo mejor es que tu teléfono siempre esté cerca de ti y que no lo dejes en espacios donde sea muy fácil sustraerlo.

Cómo proteger tu móvil por si te lo roban

Bien, teniendo claro qué hacer para evitar robos, veamos qué consejos te permitirán encontrar el móvil y proteger su contenido en el caso de que alguien te lo sustraiga o lo pierdas.

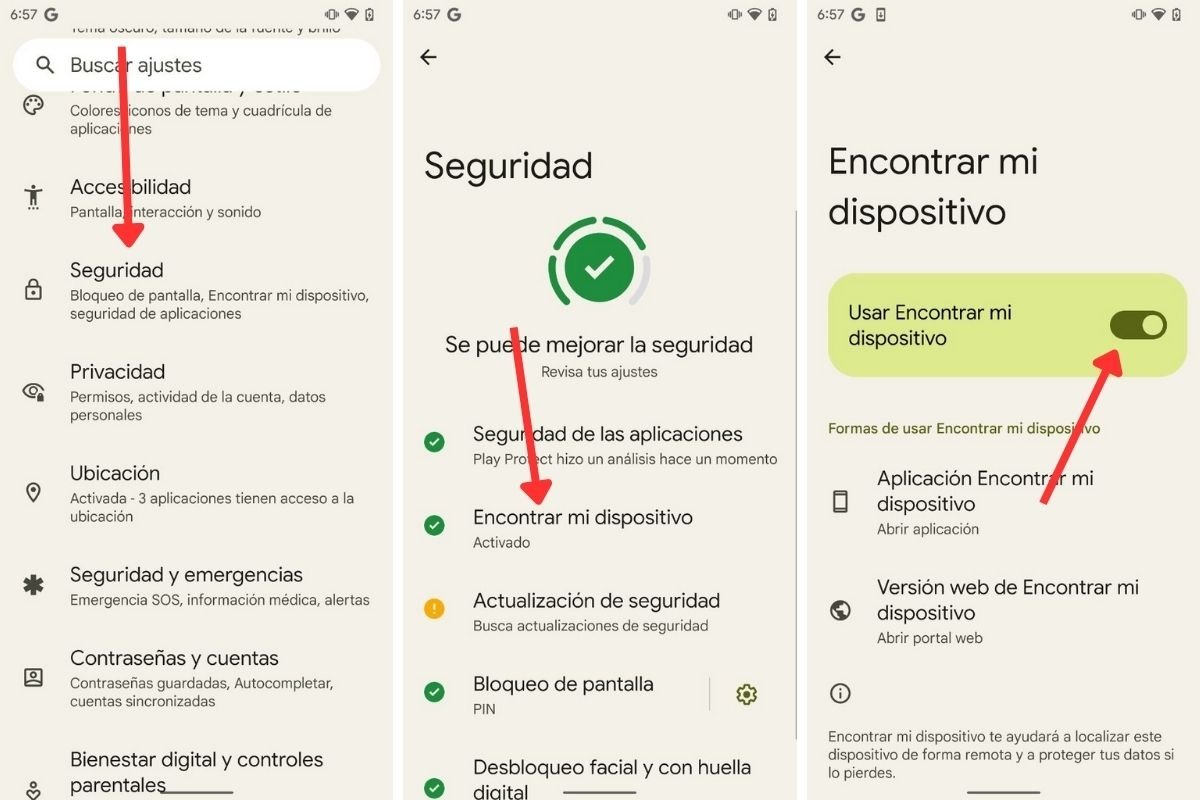

Activar Encontrar Mi Dispositivo de Google

Activar la función Encontrar mi dispositivo es una buena manera de empezar a proteger aún más tu terminal. Lo habitual es que ya se encuentre funcionando de forma predeterminada, pero es bueno que te cerciores de que es así.

Activar Encontrar mi dispositivo de Google es una forma eficaz de localizar tu móvil tras un robo

Activar Encontrar mi dispositivo de Google es una forma eficaz de localizar tu móvil tras un robo

Encontrar mi dispositivo se habilita así:

- Abre el apartado de Seguridad.

- Presiona en Encontrar mi dispositivo.

- Toca en el control deslizante superior.

Además de la solución integrada de Android, existen tres aplicaciones que hacen la misma función. Puede que te interese probarlas:

- Hammer Security. Se trata de una completa suite de seguridad que cuenta con funciones diversas, entre las que se encuentra la posibilidad de controlar el dispositivo a distancia.

- Lost. Herramienta diseñada con un fin muy específico: localizar tu móvil en caso de pérdida o robo.

- Cerberus. Esta plataforma de seguridad lleva lustros ayudando a muchos usuarios en momentos de crisis, como el robo de un teléfono.

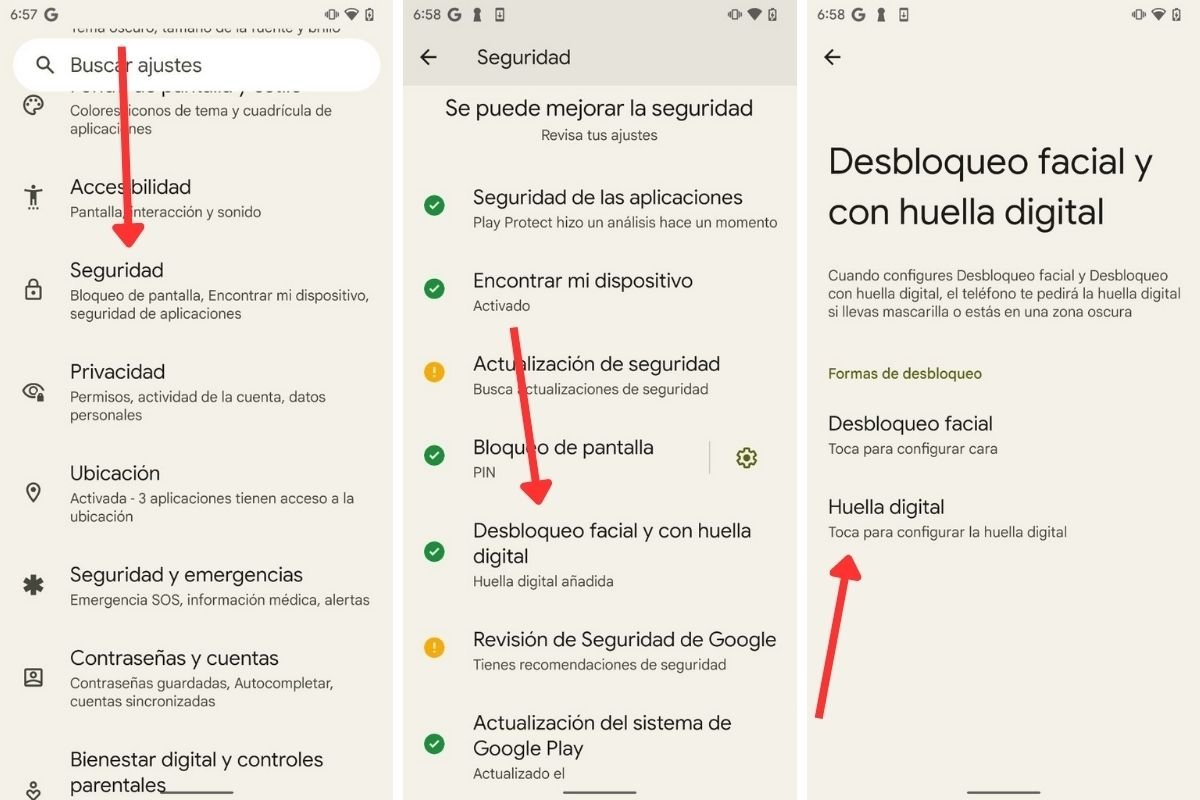

Usar protección biométrica o mediante PIN

Añadir protección biométrica es altamente recomendable. De esta manera, solo tú podrás desbloquear el dispositivo.

La protección del teléfono con huella dactilar o desbloqueo facial es muy aconsejable

La protección del teléfono con huella dactilar o desbloqueo facial es muy aconsejable

Nuestra recomendación es que hagas esto:

- Abre la sección Seguridad.

- Toca en Desbloqueo facial y con huella digital.

- Si no tienes PIN, continúa. En caso contrario, introdúcelo.

- Presiona en Huella digital.

- Sigue los pasos para registrar tu huella con el lector.

Adicionalmente, es posible agregar reconocimiento facial, aunque si funciona con la cámara, será menos seguro que el lector de huellas. Por otro lado, al configurar una huella, tendrás la obligación de agregar un PIN o un patrón.

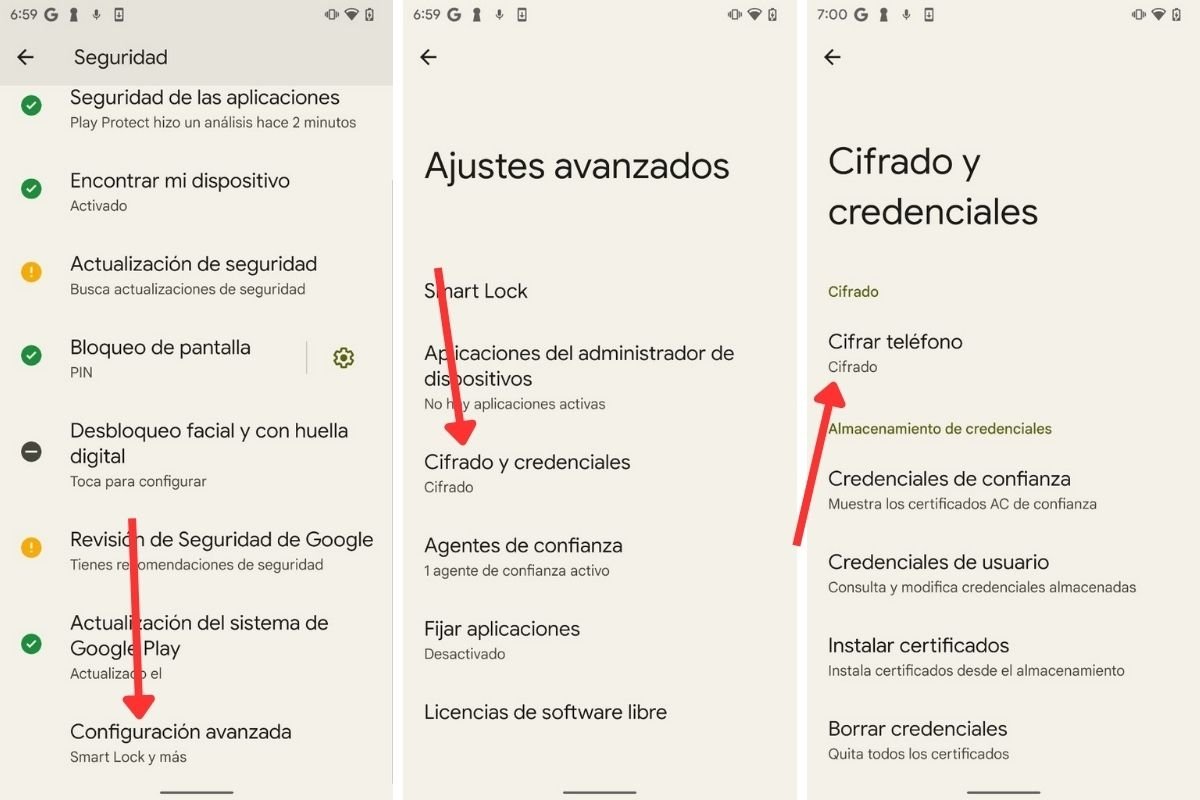

Cifrar el contenido del móvil

El cifrado en Android puede ser una ventaja añadida que protege todos tus datos ante un robo. Encriptar la información de tu móvil impide que quien no conoce la clave pueda leerla.

La función de cifrado varía dependiendo de la marca y el modelo de tu dispositivo. En nuestro terminal de pruebas, el cifrado está habilitado por defecto, probablemente asociado a la cuenta de Google.

El cifrado protege tus datos y los asocia a la contraseña que has configurado en el teléfono

El cifrado protege tus datos y los asocia a la contraseña que has configurado en el teléfono

Así llegas hasta esta función:

- Acude al apartado Seguridad de los ajustes.

- Toca en Configuración avanzada.

- Pulsa en Cifrado y credenciales.

- Si aparece la palabra Cifrado, significa que el dispositivo ya cuenta con esta función habilitada.

En terminales más antiguos, el proceso de encriptación es manual y puede demorar en completarse.

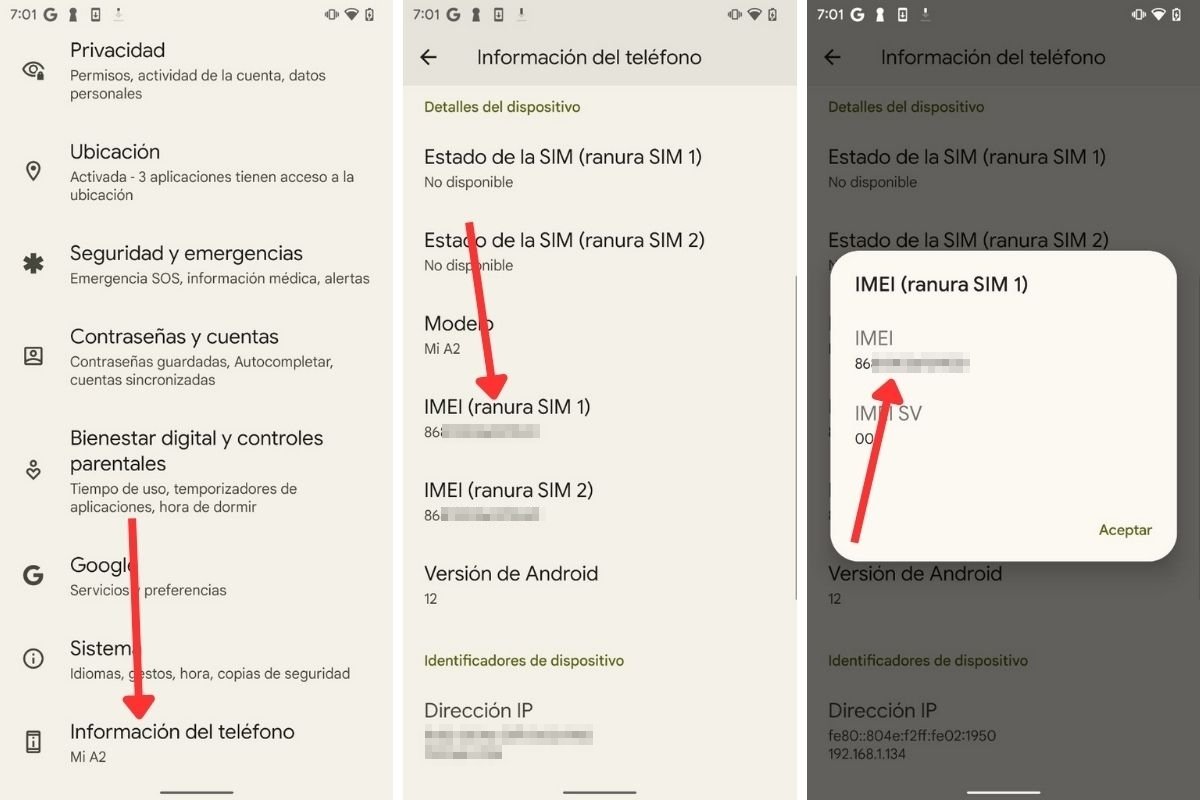

Apuntar el IMEI

Finalmente, la última recomendación es que apuntes el IMEI. Así, podrás solicitar a tu operadora que lo bloquee para que nadie pueda llamar ni enviar mensajes con él.

Anota el IMEI para poder identificar tu móvil después de un robo

Anota el IMEI para poder identificar tu móvil después de un robo

Se puede consultar el IMEI de diversas formas, pero esta es la más fácil:

- Presiona en Información del teléfono, en las preferencias del sistema.

- Toca en IMEI.

- En el diálogo emergente, consulta el número.

Cuando un teléfono es dual SIM, tiene dos números IMEI distintos. Puedes anotar ambos para que el bloqueo por parte de la operadora sea completo.

Qué hacer si te han robado el móvil

Bien, llegamos al último apartado. Si ya has pasado por la desagradable experiencia de que te hayan robado el móvil, ¿qué debes hacer? Echa un vistazo a las siguientes recomendaciones.

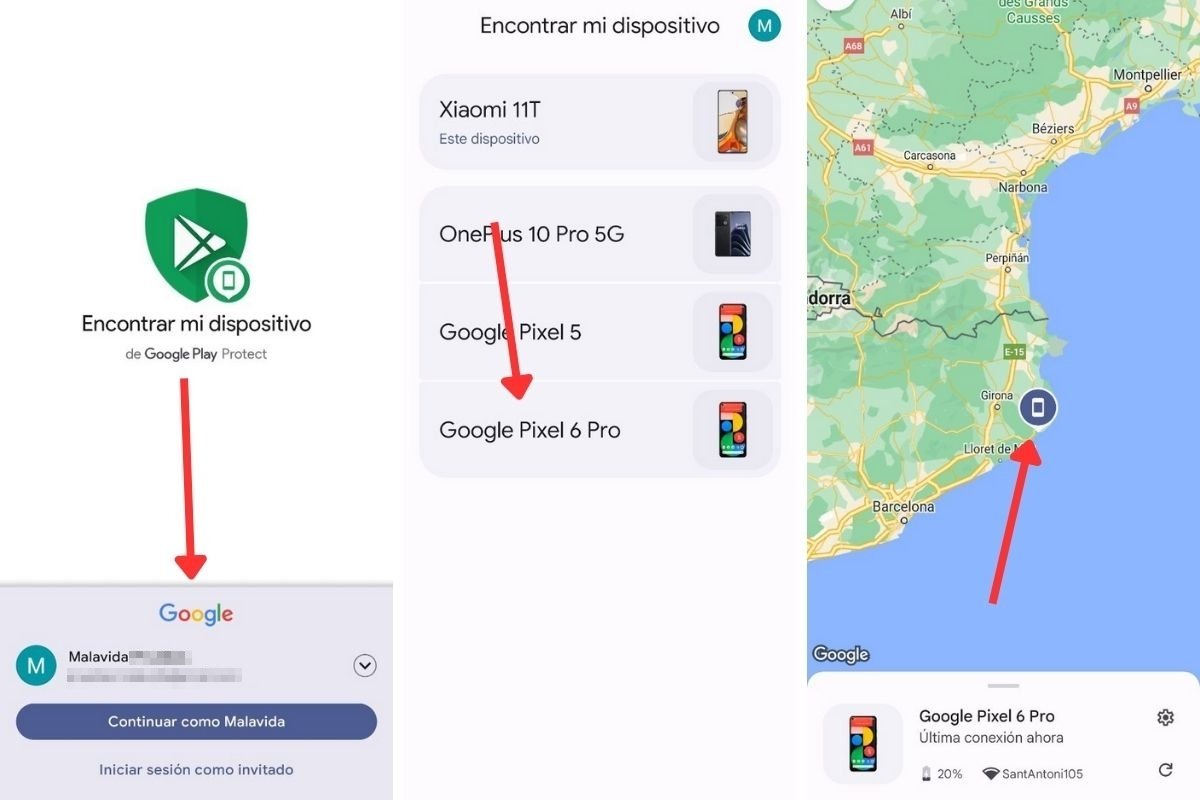

Localizar el móvil mediante Encontrar Mi Dispositivo

¿Activaste la función Encontrar mi dispositivo? ¡Genial! Esto aumenta las posibilidades de localizar el dispositivo.

Así de sencillo es localizar un teléfono robado si todavía no ha sido apagado

Así de sencillo es localizar un teléfono robado si todavía no ha sido apagado

En otro teléfono, instala la app Encontrar mi dispositivo. Otra opción es acceder a la web que Google ha preparado para esta función. Entonces, haz esto:

- Si el teléfono es tuyo, presiona en Continuar como [nombre]. En caso contrario, toca en Iniciar sesión como invitado.

- Introduce las credenciales de la cuenta de Google que usabas en el teléfono robado.

- En el listado, selecciona el dispositivo.

- Espera unos segundos hasta que aparezca su ubicación en el mapa.

Probar a llamar a tu número

Otra posibilidad es que llames a tu número desde otro dispositivo. Ten en cuenta que, lo que parece un robo, también puede ser un extravío. Y es quizá alguien haya encontrado el dispositivo.

Ponerse en contacto con tu teléfono es una forma de averiguar qué ha sido de él.

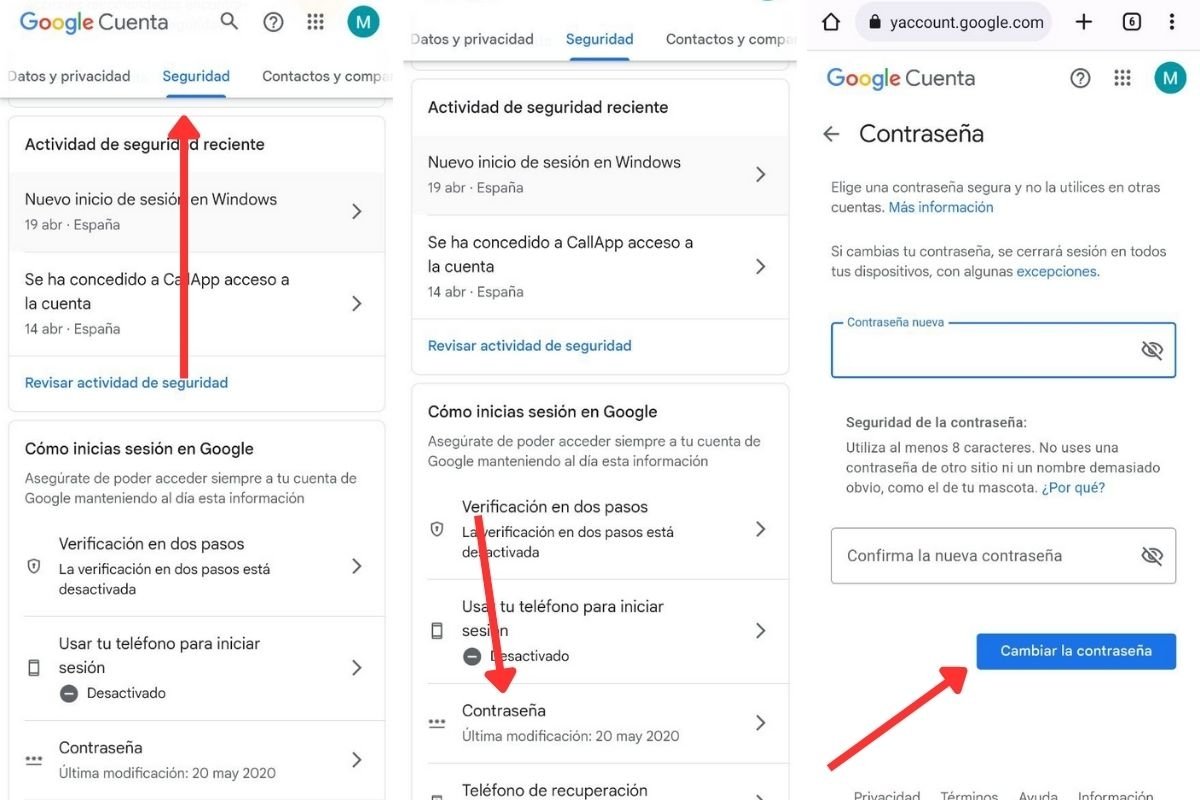

Cambiar contraseñas de tus servicios

Si la cosa no parece tener solución, es crucial que cambies las contraseñas de tus cuentas. La más importante, sin duda, es la de Google.

Cambia la contraseña de la cuenta de Google desde otro móvil para impedir el acceso a ella

Cambia la contraseña de la cuenta de Google desde otro móvil para impedir el acceso a ella

¿Cómo cambiar la clave de tu perfil de Google? Con cualquier navegador, haz lo siguiente:

- Entra en Google My Account.

- Introduce los datos de tu cuenta de Google.

- Pulsa en la pestaña Seguridad.

- Después, toca en Contraseña.

- Escribe tu clave actual nuevamente y crea una nueva contraseña.

- Cuando hayas terminado, confirma con el botón Cambiar la contraseña.

Esta es una manera eficaz de impedir el acceso a tus datos de manera totalmente remota.

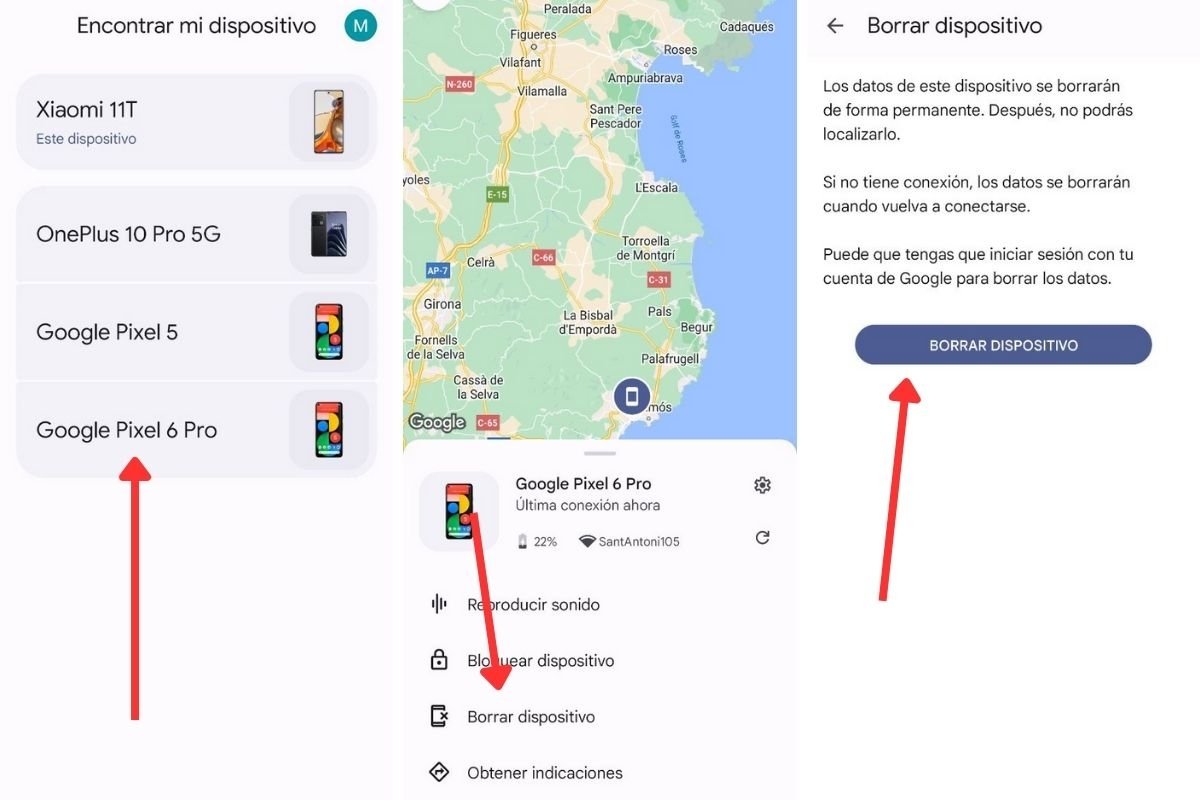

Borrar el contenido del móvil

Y a colación de lo anterior, ¿sabías que puedes borrar todo el contenido de tu móvil a distancia?

Encontrar mi dispositivo de Google cuenta con una opción de borrado remoto que funciona sin conexión

Encontrar mi dispositivo de Google cuenta con una opción de borrado remoto que funciona sin conexión

Esto es posible con la aplicación Encontrar mi dispositivo. Usa otro dispositivo para acceder a ella y haz esto:

- Entra con la cuenta de Google del móvil robado.

- Escógelo en el listado.

- Toca en Borrar dispositivo.

- Confirma con el botón Borrar dispositivo.

Incluso si está apagado, el borrado remoto funciona. Si esa es la situación, se eliminarán todos los datos del teléfono cuando este vuelva a encenderse.

Bloquear el móvil mediante IMEI

Bloquear el móvil mediante el IMEI impide que alguien no autorizado haga llamadas, envíe mensajes o utilice tu tarifa de datos móviles. Simplemente, llama a la operadora, informa de la situación al agente y facilita el número IMEI del dispositivo.

Estas restricciones se aplican de forma global, así que el dispositivo dejará de estar operativo en todo el mundo. Eso sí, tanto el WiFi como el Bluetooth continuarán funcionando con normalidad.

Anular la SIM y pedir un duplicado

Otro paso adicional que deberías dar junto con tu operadora móvil es anular la tarjeta SIM. Como en el caso anterior, este es un método eficaz para evitar el uso de la línea.

Luego, solicita un duplicado para continuar llamando con tu número de teléfono habitual en un nuevo dispositivo.

Denunciar el robo ante la policía

Para terminar, algo que no debería faltar en todo este proceso: denuncia ante la policía el robo. Si el terminal apareciera, se pondrán en contacto contigo para que vayas a recogerlo.

Lo idóneo es que aportes todas las pruebas posibles de que eres el propietario, desde la factura de compra hasta fotos en las que aparezcas con el dispositivo. Así los agentes no tendrán ninguna duda.